製品紹介

脆弱性スキャナ「OpenVAS(オープンバス)(Open Vulnerability Assessment System )」をご紹介します。

OpenVASは、脆弱性スキャナ製品「Nessus(ネサス)」から派生した製品です。

OpenVASの脆弱性データベースは日々更新が続けられており、合計で47,000件以上の定義情報を保有しています(2016年6月現在)。

現在はドイツの企業、Greenbone Networks社により、開発支援されています。

公式ホームページ

コミュニティページ

http://forums.atomicorp.com/viewtopic.php?f=31&t=8047

検証内容

OpenVASを使用してインストールします。

何のセキュリティ対策をしていないサーバに対し、OpenVASを使用してスキャンを実行し、動作検証します。

スキャン結果に対し、推奨される対策を実施して、再度スキャンを実行し、結果を確認します。

定期スケジュールを作成して、定期的に実行できる設定をします。

スキャン結果をメールでレポートできるようにします。

検証環境

VMWare Workstation 12 Plyaer

仮想サーバ2台

OpenVASサーバ:CentOS Linux release 7.2.1511 (Core) minimal install PKG

スキャン対象サーバ:CentOS release 6.7 (Final)

構成

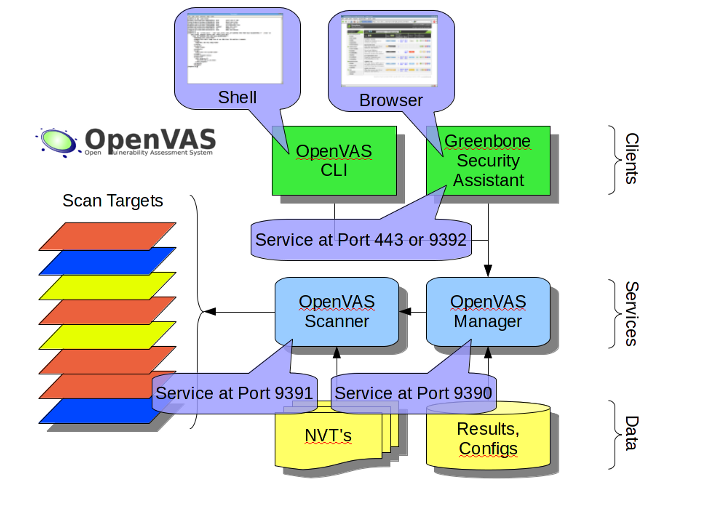

OpenVAS構成

構成情報が公式ホームページ記載されています。

http://www.openvas.com/software.html

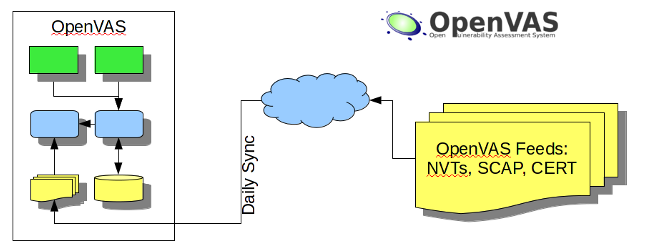

脆弱性定義ファイルのUpdateイメージも掲載されています。

openvas-nvt-syncコマンド(rsync, wget or curlコマンド要素を内包したコマンド)によって定義ファイルをオンラインでダウンロードしています。

http://www.openvas.com/openvas-nvt-feed.html

構成要素

| 構成要素 | 説明 | |

| Client | OpenVAS CLI | OpenVASをコマンドラインで操作するインターフェース |

| Greenbone Security Assistant | OpenVASをWebコンソールで操作するインターフェース 使用するポート:443 or 9392 |

|

| Service | OpenVAS Scanner | スキャンを行うモジュール 使用するポート:9391 |

| OpenVAS Manager | Clientからのデータ処理、スキャン結果やNVT'sのデータの管理、アクセス管理などを制御 使用するポート:9390 |

|

| Data | NVT's | Network Vulnerability Tests 脆弱性情報やそれをテストするための設定情報 |

| Results, Config | スキャン結果や設定情報が格納されるデータベース |

関連用語集:

NVT

Network Vulnerability Tests

脆弱性情報やそれをテストするための設定情報

SCAP

Security Content Automation Protocol

脆弱性管理や評価、ポリシー評価を自動化するための標準化を行う技術仕様

CVE

Common Vulnerabilities and Exposures

様々なソフトウェアの保安上の脆弱性についての情報を収集・公開している、世界的に著名なデータベースの一つ

CPE

Common Platform Enumeration

製品を識別するための共通のプラットフォーム名の一覧

OVAL

Open Vulnerability and Assessment Language

コンピューターの脆弱性を確認するための言語を含む環境

事前作業

(事前作業を記載する)

SELinux一時無効化

# getenforce

Enforcing

# setenforce 0

# getenforce

Permissive

恒久的に無効化する場合は以下を修正して保存します。

vi /etc/selinux/config

~

SELINUX=disable

firewalldの停止

# systemctl stop firewalld

# systemctl status firewalld

● firewalld.service

Loaded: not-found (Reason: No such file or directory)

Active: inactive (dead)

導入手順

(インストール日時記載)2016/11/25現在の最新バージョン

最新バージョンは8.0(2015/4/2リリース)です。

ソースからインストールする方法とyumでインストールする方法があります。

今回は簡単に導入できるyumでインストールを行います。

※CentOS の標準リポジトリに、OpenVASのパッケージは存在しませんので、Atomicorp Repositoryというリポジトリを経由して、インストールを行います。

公式ホームページに掲載されているインストール手順を参照して実施しました。

インストール完了までの所要時間は約90分です。

目次

脆弱性検査の必要性

1.インストール

2.初期設定

3.Webコンソール接続確認

はじめに 脆弱性検査の必要性

ソフトウェアには必ずバグや欠陥が存在し、日々脆弱性が発見されています。

さらに、新たなサイバー攻撃パターンが常に作り出されており、脆弱性を100%なくすことは不可能です。

ビジネスにおけて、インターネットの利用は必要不可欠なものとなっている中、サイバー攻撃は日常的に行われており、企業の機密情報を狙った標的型攻撃やWebサイトの改ざんなど、年々増加しています。

攻撃を成立させないためには、脆弱性を作りこまないこと、新たに発見される脆弱性に適切な対応をすることが重要です。

定期的な脆弱性診断を実施し、結果に基づいて適切に対処することで、セキュリティホールを塞ぐことにより、侵入、改ざん、情報漏えいなどのインシデントによる被害を未然に防ぐことができます。

1.インストール

下記コマンドを実行して、Atomicorpからリポジトリを設定します。

CentOS7のMinimam install PKGにはwgetコマンドがデフォルトで入っていないため、事前にインストールしておきます。

# yum install -y wget

~

# wget -q -O - http://www.atomicorp.com/installers/atomic |sh

Atomic Free Unsupported Archive installer, version 3.0.1

BY INSTALLING THIS SOFTWARE AND BY USING ANY AND ALL SOFTWARE

PROVIDED BY ATOMICORP LIMITED YOU ACKNOWLEDGE AND AGREE:

THIS SOFTWARE AND ALL SOFTWARE PROVIDED IN THIS REPOSITORY IS

PROVIDED BY ATOMICORP LIMITED AS IS, IS UNSUPPORTED AND ANY

EXPRESS OR IMPLIED WARRANTIES, INCLUDING, BUT NOT LIMITED TO, THE

IMPLIED WARRANTIES OF MERCHANTABILITY AND FITNESS FOR A PARTICULAR

PURPOSE ARE DISCLAIMED. IN NO EVENT SHALL ATOMICORP LIMITED, THE

COPYRIGHT OWNER OR ANY CONTRIBUTOR TO ANY AND ALL SOFTWARE PROVIDED

BY OR PUBLISHED IN THIS REPOSITORY BE LIABLE FOR ANY DIRECT,

INDIRECT, INCIDENTAL, SPECIAL, EXEMPLARY, OR CONSEQUENTIAL DAMAGES

(INCLUDING, BUT NOT LIMITED TO, PROCUREMENT OF SUBSTITUTE GOODS

OR SERVICES; LOSS OF USE, DATA, OR PROFITS; OR BUSINESS INTERRUPTION)

HOWEVER CAUSED AND ON ANY THEORY OF LIABILITY, WHETHER IN CONTRACT,

STRICT LIABILITY, OR TORT (INCLUDING NEGLIGENCE OR OTHERWISE)

ARISING IN ANY WAY OUT OF THE USE OF THIS SOFTWARE, EVEN IF ADVISED

OF THE POSSIBILITY OF SUCH DAMAGE.

For supported software packages please contact us at:

sales@atomicorp.com

Do you agree to these terms? (yes/no) [Default: yes] yes(←yesと入力)

Configuring the [atomic] repo archive for this system

Installing the Atomic GPG keys: OK

Downloading atomic-release-1.0-21.el7.art.noarch.rpm: Preparing...

~省略~

Enable repo by default? (yes/no) [Default: yes]: yes(←yesと入力)

The Atomic repo has now been installed and configured for your system

The following channels are available:

atomic - [ACTIVATED] - contains the stable tree of ART packages

atomic-testing - [DISABLED] - contains the testing tree of ART packages

atomic-bleeding - [DISABLED] - contains the development tree of ART packages

yum updateでシステムを最新化します。完了までに多少時間がかかります。

# yum -y upgrade

~省略~

トランザクションの要約

================================================================================

インストール 1 パッケージ

更新 83 パッケージ

総ダウンロード容量: 104 M

~省略~

完了しました!

openvasをインストールします。

インストール完了までに多少時間がかかります。

# yum -y install openvas

インストールされるパッケージは以下になります。

================================================================================ Package アーキテクチャー バージョン リポジトリー 容量 ================================================================================ インストール中: openvas noarch 1.0-22.el7.art atomic 15 k 依存性関連でのインストールをします: cairo x86_64 1.14.2-1.el7 base 711 k dirb x86_64 221-2.el7.art atomic 46 k doxygen x86_64 1:1.8.5-3.el7 base 3.6 M fontconfig x86_64 2.10.95-7.el7 base 228 k fontpackages-filesystem noarch 1.44-8.el7 base 9.9 k greenbone-security-assistant x86_64 6.0.11-27.el7.art atomic 928 k haveged x86_64 1.9.1-2.el7.art atomic 62 k heimdal-libs x86_64 1.6.0-0.9.20140621gita5adc06.el7.art atomic 1.1 M hiredis x86_64 0.12.1-1.el7.art atomic 29 k jbigkit-libs x86_64 2.0-11.el7 base 46 k jemalloc x86_64 3.6.0-1.el7.art atomic 105 k lcms2 x86_64 2.6-2.el7 base 150 k libX11 x86_64 1.6.3-2.el7 base 605 k libX11-common noarch 1.6.3-2.el7 base 162 k libXau x86_64 1.0.8-2.1.el7 base 29 k libXdamage x86_64 1.1.4-4.1.el7 base 20 k libXext x86_64 1.3.3-3.el7 base 39 k libXfixes x86_64 5.0.1-2.1.el7 base 18 k libXrender x86_64 0.9.8-2.1.el7 base 25 k libXxf86vm x86_64 1.1.3-2.1.el7 base 17 k libjpeg-turbo x86_64 1.2.90-5.el7 base 134 k libksba x86_64 1.3.0-5.el7 base 120 k libmicrohttpd x86_64 0.9.33-2.el7 base 58 k libpng x86_64 2:1.5.13-7.el7_2 updates 213 k libssh x86_64 0.7.1-2.el7 extras 194 k libtiff x86_64 4.0.3-25.el7_2 updates 169 k libxcb x86_64 1.11-4.el7 base 189 k libxshmfence x86_64 1.2-1.el7 base 7.2 k libxslt x86_64 1.1.28-5.el7 base 242 k mesa-libEGL x86_64 10.6.5-3.20150824.el7 base 74 k mesa-libGL x86_64 10.6.5-3.20150824.el7 base 184 k mesa-libgbm x86_64 10.6.5-3.20150824.el7 base 40 k mesa-libglapi x86_64 10.6.5-3.20150824.el7 base 39 k mingw32-nsis x86_64 2.46-12.el7.art atomic 1.1 M ncrack x86_64 0.4-1.ALPHA.el7.art atomic 554 k net-snmp-libs x86_64 1:5.7.2-24.el7_2.1 updates 747 k net-snmp-utils x86_64 1:5.7.2-24.el7_2.1 updates 197 k nikto noarch 1:2.1.6-12.el7.art atomic 360 k nmap x86_64 2:6.47-8.el7.art atomic 4.1 M nmap-ncat x86_64 2:6.47-8.el7.art atomic 200 k openjpeg-libs x86_64 1.5.1-10.el7 base 85 k openldap-clients x86_64 2.4.40-9.el7_2 updates 186 k openvas-cli x86_64 1.4.4-10.el7.art atomic 16 k openvas-libraries x86_64 8.0.8-25.el7.art atomic 268 k openvas-manager x86_64 6.0.9-36.el7.art atomic 716 k openvas-scanner x86_64 5.0.7-25.el7.art atomic 177 k openvas-smb x86_64 1.0.1-0.2.el7.art atomic 3.4 M perl x86_64 4:5.16.3-286.el7 base 8.0 M perl-Carp noarch 1.26-244.el7 base 19 k perl-Data-Dumper x86_64 2.145-3.el7 base 47 k perl-Encode x86_64 2.51-7.el7 base 1.5 M perl-Exporter noarch 5.68-3.el7 base 28 k perl-File-Path noarch 2.09-2.el7 base 26 k perl-File-Temp noarch 0.23.01-3.el7 base 56 k perl-Filter x86_64 1.49-3.el7 base 76 k perl-Getopt-Long noarch 2.40-2.el7 base 56 k perl-HTTP-Tiny noarch 0.033-3.el7 base 38 k perl-JSON-PP noarch 2.27202-2.el7 base 55 k perl-PathTools x86_64 3.40-5.el7 base 82 k perl-Pod-Escapes noarch 1:1.04-286.el7 base 50 k perl-Pod-Perldoc noarch 3.20-4.el7 base 87 k perl-Pod-Simple noarch 1:3.28-4.el7 base 216 k perl-Pod-Usage noarch 1.63-3.el7 base 27 k perl-Scalar-List-Utils x86_64 1.27-248.el7 base 36 k perl-Socket x86_64 2.010-3.el7 base 49 k perl-Storable x86_64 2.45-3.el7 base 77 k perl-Text-ParseWords noarch 3.29-4.el7 base 14 k perl-Time-HiRes x86_64 4:1.9725-3.el7 base 45 k perl-Time-Local noarch 1.2300-2.el7 base 24 k perl-constant noarch 1.27-2.el7 base 19 k perl-libs x86_64 4:5.16.3-286.el7 base 687 k perl-macros x86_64 4:5.16.3-286.el7 base 43 k perl-parent noarch 1:0.225-244.el7 base 12 k perl-podlators noarch 2.5.1-3.el7 base 112 k perl-threads x86_64 1.87-4.el7 base 49 k perl-threads-shared x86_64 1.43-6.el7 base 39 k pixman x86_64 0.32.6-3.el7 base 254 k pnscan x86_64 1.11-1.el7.art atomic 18 k poppler x86_64 0.26.5-5.el7 base 782 k poppler-data noarch 0.4.6-3.el7 base 2.2 M python-BeautifulSoup noarch 3.0.7a-3.el7.art atomic 41 k python-SocksiPy noarch 1.00-4.el7.art atomic 15 k python-httplib2 noarch 0.7.4-1.el7.art atomic 68 k redis x86_64 3.0.7-4.el7.art atomic 462 k rsync x86_64 3.0.9-17.el7 base 360 k socat x86_64 1.7.2.2-5.el7 base 255 k texlive-algorithms noarch 2:svn15878.0.1-38.el7 base 21 k texlive-amsfonts noarch 2:svn29208.3.04-38.el7 base 3.6 M texlive-amsmath noarch 2:svn29327.2.14-38.el7 base 49 k texlive-attachfile noarch 2:svn21866.v1.5b-38.el7 base 21 k texlive-babel noarch 2:svn24756.3.8m-38.el7 base 129 k texlive-babelbib noarch 2:svn25245.1.31-38.el7 base 49 k texlive-base noarch 2:2012-38.20130427_r30134.el7 base 325 k texlive-bera noarch 2:svn20031.0-38.el7 base 347 k texlive-booktabs noarch 2:svn15878.1.61803-38.el7 base 19 k texlive-breakurl noarch 2:svn15878.1.30-38.el7 base 20 k texlive-caption noarch 2:svn29026.3.3__2013_02_03_-38.el7 base 51 k texlive-carlisle noarch 2:svn18258.0-38.el7 base 29 k texlive-chngcntr noarch 2:svn17157.1.0a-38.el7 base 19 k texlive-colortbl noarch 2:svn25394.v1.0a-38.el7 base 20 k texlive-csquotes noarch 2:svn24393.5.1d-38.el7 base 36 k texlive-currfile noarch 2:svn29012.0.7b-38.el7 base 21 k texlive-enumitem noarch 2:svn24146.3.5.2-38.el7 base 29 k texlive-eso-pic noarch 2:svn21515.2.0c-38.el7 base 21 k texlive-etex-pkg noarch 2:svn15878.2.0-38.el7 base 22 k texlive-etoolbox noarch 2:svn20922.2.1-38.el7 base 25 k texlive-fancyvrb noarch 2:svn18492.2.8-38.el7 base 30 k texlive-filecontents noarch 2:svn24250.1.3-38.el7 base 19 k texlive-filehook noarch 2:svn24280.0.5d-38.el7 base 22 k texlive-float noarch 2:svn15878.1.3d-38.el7 base 20 k texlive-fontspec noarch 2:svn29412.v2.3a-38.el7 base 38 k texlive-footmisc noarch 2:svn23330.5.5b-38.el7 base 23 k texlive-fp noarch 2:svn15878.0-38.el7 base 39 k texlive-geometry noarch 2:svn19716.5.6-38.el7 base 26 k texlive-graphics noarch 2:svn25405.1.0o-38.el7 base 33 k texlive-hyperref noarch 2:svn28213.6.83m-38.el7 base 139 k texlive-hyphen-base noarch 2:svn29197.0-38.el7 base 39 k texlive-ifetex noarch 2:svn24853.1.2-38.el7 base 18 k texlive-ifxetex noarch 2:svn19685.0.5-38.el7 base 18 k texlive-index noarch 2:svn24099.4.1beta-38.el7 base 29 k texlive-kastrup noarch 2:svn15878.0-38.el7 base 18 k texlive-koma-script noarch 2:svn27255.3.11b-38.el7 base 5.1 M texlive-kpathsea noarch 2:svn28792.0-38.el7 base 140 k texlive-kpathsea-bin x86_64 2:svn27347.0-38.20130427_r30134.el7 base 40 k texlive-kpathsea-lib x86_64 2:2012-38.20130427_r30134.el7 base 78 k texlive-l3kernel noarch 2:svn29409.SVN_4469-38.el7 base 107 k texlive-l3packages noarch 2:svn29361.SVN_4467-38.el7 base 36 k texlive-latex noarch 2:svn27907.0-38.el7 base 197 k texlive-latex-bin noarch 2:svn26689.0-38.el7 base 20 k texlive-latex-bin-bin noarch 2:svn14050.0-38.20130427_r30134.el7 base 17 k texlive-latex-fonts noarch 2:svn28888.0-38.el7 base 42 k texlive-latexconfig noarch 2:svn28991.0-38.el7 base 26 k texlive-listings noarch 2:svn15878.1.4-38.el7 base 138 k texlive-lm noarch 2:svn28119.2.004-38.el7 base 13 M texlive-lualatex-math noarch 2:svn29346.1.2-38.el7 base 21 k texlive-luaotfload noarch 2:svn26718.1.26-38.el7 base 101 k texlive-luaotfload-bin noarch 2:svn18579.0-38.20130427_r30134.el7 base 17 k texlive-luatex noarch 2:svn26689.0.70.1-38.el7 base 37 k texlive-luatex-bin x86_64 2:svn26912.0-38.20130427_r30134.el7 base 1.7 M texlive-luatexbase noarch 2:svn22560.0.31-38.el7 base 27 k texlive-marginnote noarch 2:svn25880.v1.1i-38.el7 base 20 k texlive-memoir noarch 2:svn21638.3.6j_patch_6.0g-38.el7 base 97 k texlive-mparhack noarch 2:svn15878.1.4-38.el7 base 20 k texlive-ms noarch 2:svn24467.0-38.el7 base 24 k texlive-multido noarch 2:svn18302.1.42-38.el7 base 21 k texlive-oberdiek noarch 2:svn26725.0-38.el7 base 307 k texlive-paralist noarch 2:svn15878.2.3b-38.el7 base 21 k texlive-parallel noarch 2:svn15878.0-38.el7 base 21 k texlive-pdftex noarch 2:svn29585.1.40.11-38.el7 base 140 k texlive-pdftex-bin x86_64 2:svn27321.0-38.20130427_r30134.el7 base 360 k texlive-pgf noarch 2:svn22614.2.10-38.el7 base 468 k texlive-psnfss noarch 2:svn23394.9.2a-38.el7 base 45 k texlive-pst-3d noarch 2:svn17257.1.10-38.el7 base 21 k texlive-pst-coil noarch 2:svn24020.1.06-38.el7 base 21 k texlive-pst-eps noarch 2:svn15878.1.0-38.el7 base 20 k texlive-pst-fill noarch 2:svn15878.1.01-38.el7 base 21 k texlive-pst-grad noarch 2:svn15878.1.06-38.el7 base 21 k texlive-pst-math noarch 2:svn20176.0.61-38.el7 base 22 k texlive-pst-node noarch 2:svn27799.1.25-38.el7 base 40 k texlive-pst-plot noarch 2:svn28729.1.44-38.el7 base 36 k texlive-pst-text noarch 2:svn15878.1.00-38.el7 base 21 k texlive-pst-tree noarch 2:svn24142.1.12-38.el7 base 24 k texlive-pstricks noarch 2:svn29678.2.39-38.el7 base 97 k texlive-pstricks-add noarch 2:svn28750.3.59-38.el7 base 41 k texlive-qstest noarch 2:svn15878.0-38.el7 base 22 k texlive-sauerj noarch 2:svn15878.0-38.el7 base 23 k texlive-setspace noarch 2:svn24881.6.7a-38.el7 base 24 k texlive-showexpl noarch 2:svn27790.v0.3j-38.el7 base 21 k texlive-soul noarch 2:svn15878.2.4-38.el7 base 23 k texlive-subfig noarch 2:svn15878.1.3-38.el7 base 24 k texlive-tetex noarch 2:svn29585.3.0-38.el7 base 88 k texlive-tetex-bin noarch 2:svn27344.0-38.20130427_r30134.el7 base 18 k texlive-thumbpdf noarch 2:svn26689.3.15-38.el7 base 38 k texlive-thumbpdf-bin noarch 2:svn6898.0-38.20130427_r30134.el7 base 17 k texlive-tipa noarch 2:svn29349.1.3-38.el7 base 2.8 M texlive-tools noarch 2:svn26263.0-38.el7 base 62 k texlive-underscore noarch 2:svn18261.0-38.el7 base 22 k texlive-unicode-math noarch 2:svn29413.0.7d-38.el7 base 61 k texlive-url noarch 2:svn16864.3.2-38.el7 base 26 k texlive-varwidth noarch 2:svn24104.0.92-38.el7 base 21 k texlive-xcolor noarch 2:svn15878.2.11-38.el7 base 35 k texlive-xkeyval noarch 2:svn27995.2.6a-38.el7 base 27 k texlive-xunicode noarch 2:svn23897.0.981-38.el7 base 44 k wapiti noarch 2.3.0-5.el7.art atomic 290 k zziplib x86_64 0.13.62-5.el7 base 81 k トランザクションの要約 ================================================================================ インストール 1 パッケージ (+185 個の依存関係のパッケージ) 総ダウンロード容量: 69 M インストール容量: 221 M

2.初期設定

OpenVAS のインストールが完了したら初期設定を行います。

設定にはbzip2が必要となりますので、下記コマンドで事前にインストールしておきます。

# yum install -y bzip2

~

以下コマンドを実行する事で、データベースの構築と定義ファイルのダウンロードが開始されます。

完了までに時間がかかります。

# openvas-setup

Openvas Setup, Version: 1.0

Step 1: Update NVT, CERT, and SCAP data

Please note this step could take some time.

Once completed, this will be updated automatically every 24 hours

Select download method

* wget (NVT download only)

* curl (NVT download only)

* rsync

Note: If rsync requires a proxy, you should define that before this step.

Downloader [Default: rsync]

Updating NVTs....

~省略~

Updating OpenVAS Manager database....

Pausing while openvas-scanner loads NVTs...Done

Step 2: Configure GSAD

The Greenbone Security Assistant is a Web Based front end

for managing scans. By default it is configured to only allow

connections from localhost.

Allow connections from any IP? [Default: yes] Redirecting to /bin/systemctl restart gsad.service

Step 3: Choose the GSAD admin users password.

The admin user is used to configure accounts,

Update NVT's manually, and manage roles.

Enter administrator username [Default: admin] :(←管理者アカウント名を設定します)

Enter Administrator Password:(←管理者アカウントのパスワードを設定します)

Verify Administrator Password:(←再度パスワードを入力します)

Redirecting to /bin/systemctl start redis.service

Setup complete, you can now access GSAD at:

https://:9392

Created symlink from /etc/systemd/system/multi-user.target.wants/openvas-scanner.service to /usr/lib/systemd/system/openvas-scanner.service.

Created symlink from /etc/systemd/system/multi-user.target.wants/openvas-manager.service to /usr/lib/systemd/system/openvas-manager.service.

Created symlink from /etc/systemd/system/multi-user.target.wants/gsad.service to /usr/lib/systemd/system/gsad.service.

初期設定が完了しました。

Step1では、Update NVT, CERT, and SCAP dataが実行されます。

Step2では、Configure GSADとして、Webコンソールの設定が実行されます。

ここで、コマンドや設定ファイルを一通り確認しておきます。

systemctlに格納されているopenVAS関連のサービスを確認します。

/etc/systemd/system/multi-user.target.wants

gsad.service

openvas-manager.service

openvas-scanner.service

| gsad.service | GSA(Greebone Security Assistant)の設定変更と起動停止 |

| openvas-manager.service | OpenVAS Managerの起動停止 |

| openvas-scanner.service | スキャナの起動停止 |

コマンドは/usr/sbinに格納されています。

# ls -l /usr/sbin/ | grep openvas

-rwxr-xr-x. 1 root root 18066 8月 31 23:08 openvas-certdata-sync

-rwxr-xr-x. 1 root root 37993 8月 31 23:08 openvas-migrate-to-postgres

-rwxr-xr-x. 1 root root 11998 9月 13 23:10 openvas-mkcert

-rwxr-xr-x. 1 root root 10976 9月 13 23:10 openvas-nvt-sync

-rwxr-xr-x. 1 root root 973 1月 17 2013 openvas-nvt-sync-cron

-rwxr-xr-x. 1 root root 2555 8月 31 23:08 openvas-portnames-update

-rwxr-xr-x. 1 root root 38378 8月 31 23:08 openvas-scapdata-sync

-rwxr-xr-x. 1 root root 2182488 8月 31 23:08 openvasmd

-rwxr-xr-x. 1 root root 86648 9月 13 23:10 openvassd

| openvas-certdata-sync | CERTデーターベース取得 |

| openvas-migrate-to-postgres | OpenVASのデータベースをPostgreSQLへ移行 |

| openvas-mkcert | scanner certificate作成 |

| openvas-nvt-sync | NVTの取得 |

| openvas-nvt-sync-cron | NVTの取得をcrontabへ登録 |

| openvas-portnames-update | IANA(Internet Assigned Numbers Authority)が提供しているサービスネームをImport/Update |

| openvas-scapdata-sync | SCAPデーターベース取得 |

| openvasmd | OpenVASマネージャーデーモン --helpでコマンドの詳細が確認可能 (主な使用例) バージョン表示 # openvasmd --version Rebuild the NVT cache # openvasmd --rebuild OpenVAS Managerにユーザーとパスワード追加 openvasmd --create-user=<username> /usr/sbin/openvasmd --user=<username> |

| openvassd | スキャンの実行 --helpでコマンドの詳細が確認可能 (主な使用例) バージョン表示 # openvassd --version スキャン対象サーバに対してスキャン実行 # openvassd -a <スキャン対象address> |

OpenVAS関連ディレクトリを確認します。

# find / -name openvas

/etc/openvas

/var/lib/openvas

/var/log/openvas

/var/cache/openvas

/usr/share/openvas

/usr/include/openvas

ログファイルはこちらに格納されています。

/var/log/openvas/

# ls -l /var/log/openvas

合計 2188

-rw-r--r-- 1 root root 0 12月 2 12:31 gsad.log(←Webコンソールログ)

-rw-r--r-- 1 root root 7919 11月 30 12:07 gsad.log-20161130.gz

-rw-r--r-- 1 root root 450 12月 1 11:01 gsad.log-20161201.gz

-rw-r--r-- 1 root root 375 12月 2 11:22 gsad.log-20161202.gz

-rw------- 1 root root 6288 12月 2 11:17 openvasmd.log(←OpenVASマネージャーログ)

-rw-------. 1 root root 2171931 11月 30 15:58 openvasmd.log-20161130

-rw-------. 1 root root 306 12月 1 10:39 openvassd.dump

-rw-r--r-- 1 root root 340 12月 2 11:18 openvassd.log(←スキャンログ)

-rw-r--r--. 1 root root 26932 11月 30 15:58 openvassd.log-20161130

スキャンのログ出力例:

# tail -f /var/log/openvas/openvassd.log

[Sat Dec 3 10:20:11 2016][3241] Testing localhost (127.0.0.1) [3263]

[Sat Dec 3 10:28:09 2016][3263] Finished testing 127.0.0.1. Time : 477.90 secs

[Sat Dec 3 10:28:09 2016][3241] Test complete

[Sat Dec 3 10:28:09 2016][3241] Total time to scan all hosts : 495 seconds

[Sat Dec 3 10:50:37 2016][12410] Starts a new scan. Target(s) : 192.168.136.132, with max_hosts = 30 and max_checks = 10

[Sat Dec 3 10:50:37 2016][12410] exclude_hosts: Skipped 0 host(s).

[Sat Dec 3 10:50:39 2016][12410] Testing 192.168.136.132 (192.168.136.132) [12416]

[Sat Dec 3 11:07:06 2016][12416] Finished testing 192.168.136.132. Time : 986.54 secs

[Sat Dec 3 11:07:06 2016][12410] Test complete

[Sat Dec 3 11:07:06 2016][12410] Total time to scan all hosts : 1010 seconds

設定ファイルはこちらに格納されています。

/etc/openvas/

# ls -l /etc/openvas

合計 16

drwxr-xr-x. 2 root root 6 9月 13 23:10 gnupg

-rw-r--r--. 1 root root 593 8月 31 23:20 gsad_log.conf(←Webコンソールログの設定ファイル)

-rw-r--r--. 1 root root 1183 8月 31 23:08 openvasmd_log.conf(←OpenVASマネージャーログの設定ファイル)

-rw-r--r--. 1 root root 3315 9月 13 23:10 openvassd.conf(←スキャナの設定ファイル)

-rw-r--r--. 1 root root 3230 8月 3 2015 pwpolicy.conf(←パスワードポリシーの設定ファイル)

cronに登録された定期実行されるタスク

# ls -l /etc/cron.d

合計 16

-rw-r--r--. 1 root root 128 4月 1 2016 0hourly

-rw-r--r--. 1 root root 84 9月 17 2013 openvas-sync-cert

-rw-r--r--. 1 root root 85 6月 28 2010 openvas-sync-plugins

-rw-r--r--. 1 root root 81 11月 23 2012 openvas-sync-scap

# cat ./*

# Run the hourly jobs

SHELL=/bin/bash

PATH=/sbin:/bin:/usr/sbin:/usr/bin

MAILTO=root

01 * * * * root run-parts /etc/cron.hourly

# start plugin sync daily at 130am

30 1 * * * root /usr/sbin/openvas-certdata-sync(←毎日13:30にcertdataが更新されます)

# start plugin sync daily at midnight

0 0 * * * root /usr/sbin/openvas-nvt-sync-cron(←毎日24:00にnvtが更新されます)

# start plugin sync daily at 1am

0 1 * * * root /usr/sbin/openvas-scapdata-sync(←毎日13:00にscapdataが更新されます)

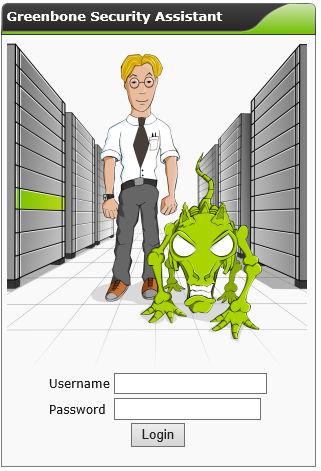

https://インストールサーバIP or Hostname:9392にアクセスして、Webコンソール画面にログインします。

3.Webコンソール接続確認

Webコンソール画面にログインします。

URLには、以下を入力します。

https://インストールサーバIP or Hostname:9392

Username: openvas-setup時に設定した管理者アカウント(デフォルトではadmin)

Password: openvas-setup時に設定したパスワード

※Microsoft edgeでブラウズする場合、表示できない場合があります。

Internet Explorer、Google Chromeでは正常動作確認済みです。

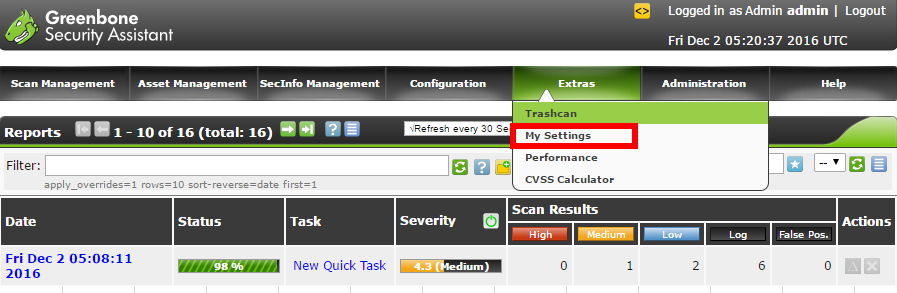

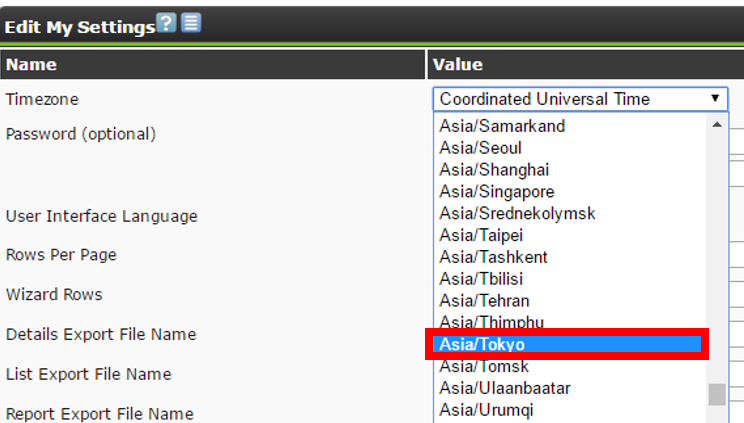

まず、時刻設定をUTCからAsia/Tokyoへ変更します。

Extra >> My Settings >> Edit My Settingsをクリックし、Timezoneを変更してください。

画面右上に時刻が表示されていますので、変更されていることを確認できます。

それでは、対象サーバにスキャンを実行していきます。

OpenVAS検証ページへ