Autopsyの起動

![]()

初回は起動するまでかなり処理が重くなるので注意してください。

ようこそ画面で"新規ケースを作成"を選択します。

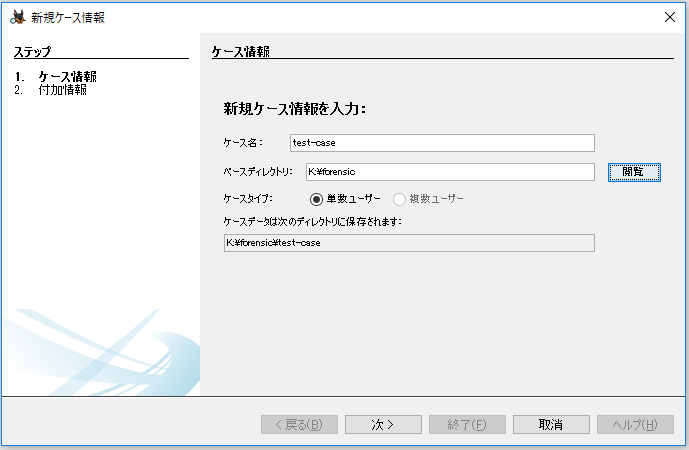

新規作成するケース名と保存パスを指定して"次へ"を押下します。

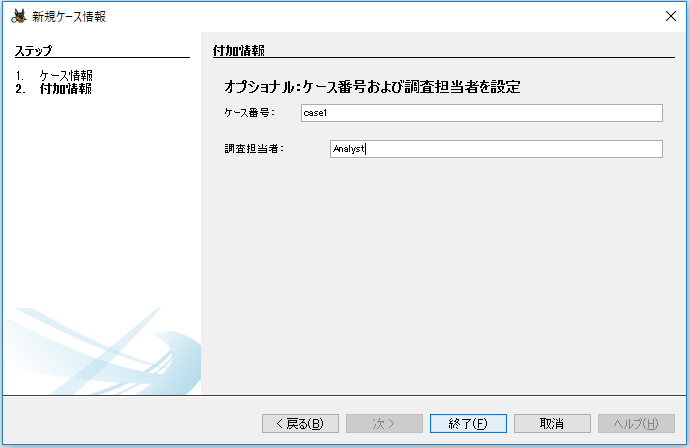

ケース番号と調査担当者を入力して"終了"を押下します。

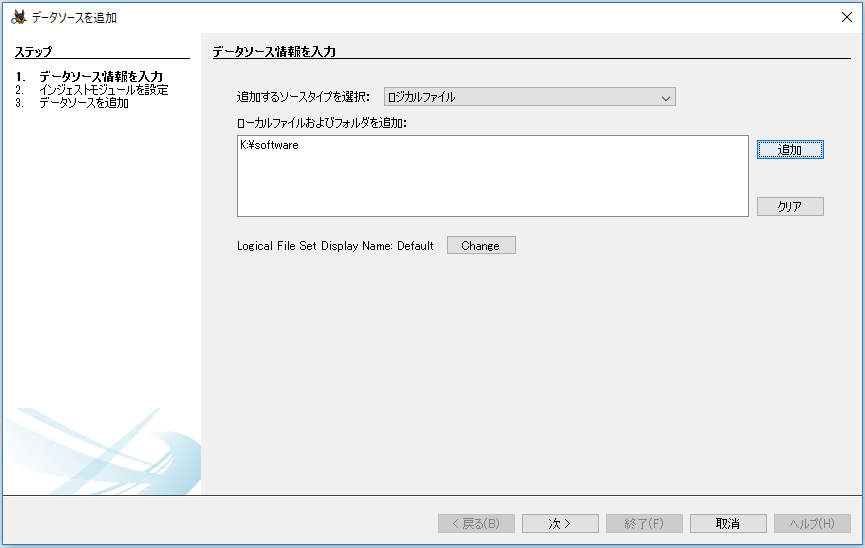

解析対象ソースタイプとパスを指定して"次へ"を押下します。

今回は論理ファイルを対象にします。

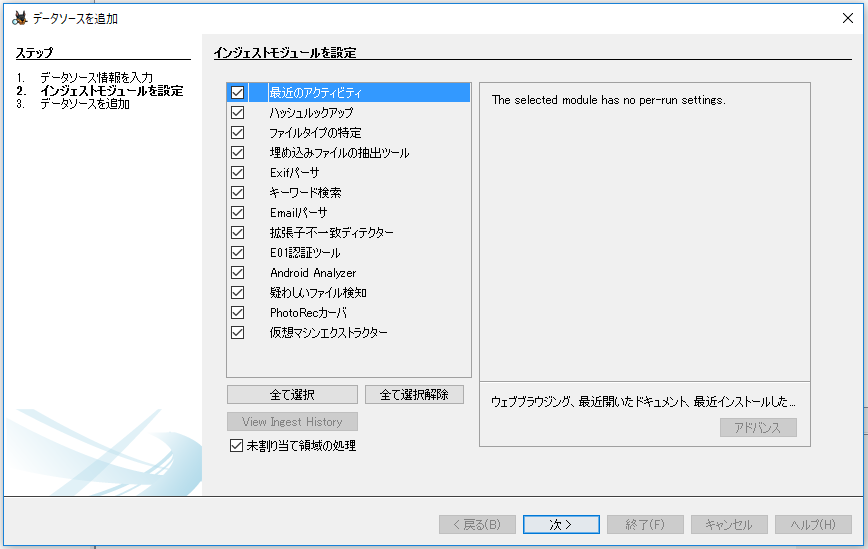

解析に使用するモジュールを選択して"次へ"を押下します。

今回は検証ため、すべてのモジュールを使用します。

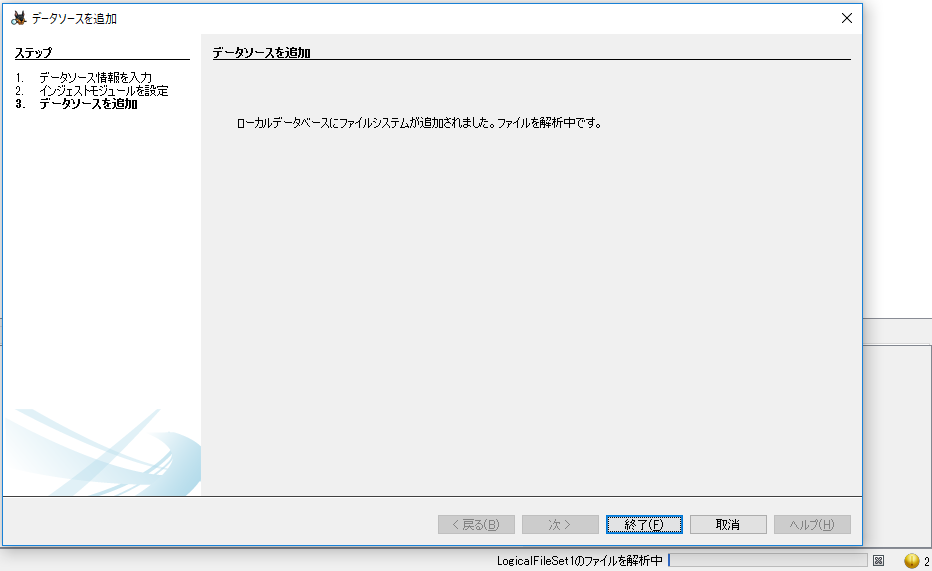

解析が始まります。

右下の"LogicalFileSet1のファイルを解析中"の右のインジケータが満タンになったら完了です。

指定フォルダの容量が大きい場合は解析に時間が掛かります。

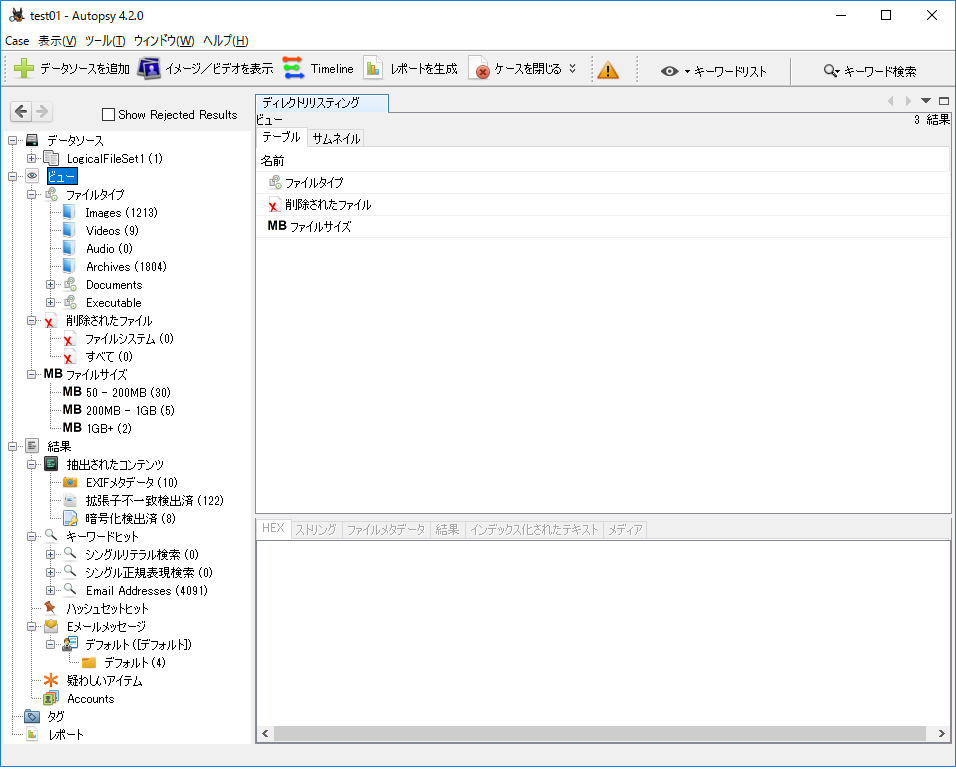

左ペインに起動時に選択したモジュールのメニューが並んでいるので、内容を確認します。

今回は以下に着目します。

・削除されたファイル

・ファイル・フォルダのアクセス履歴と操作履歴

なお、今回の解析対象フォルダでは事前に以下の作業を実施しています。

・通常のファイルの削除(ゴミ箱への移動)

・Shift+Deleteでのファイル削除(ゴミ箱へ移動せず完全に削除)

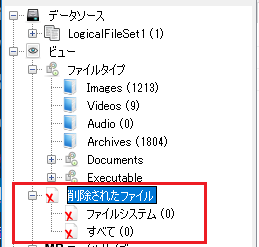

【削除されたファイルの確認】

削除されたファイルの検出数:0件

ロジカルファイルを指定した解析では削除ファイルの検出はできないのだろうか?

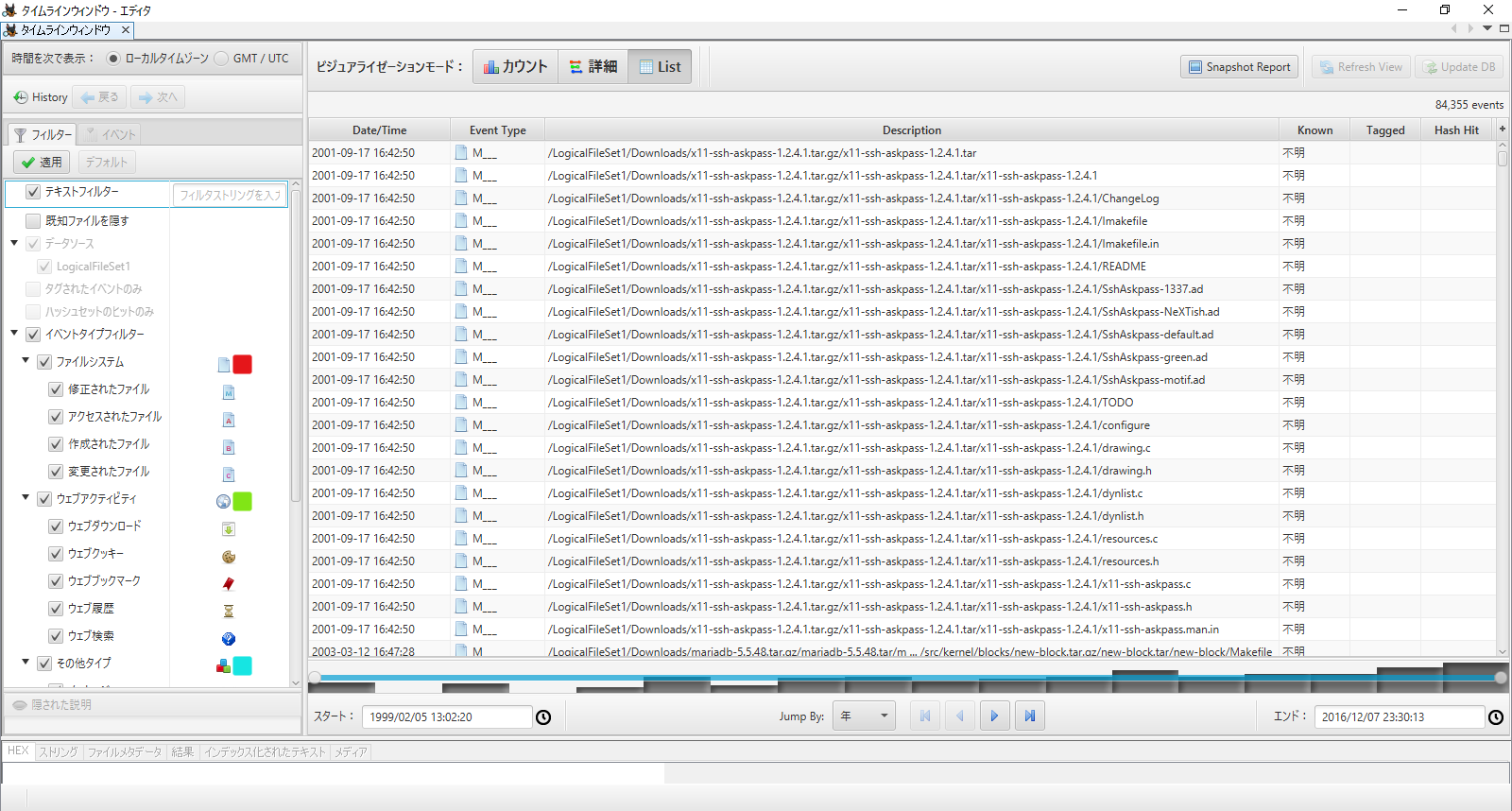

【ファイル・フォルダのアクセス履歴と操作履歴の確認】

上部メニューバーのTimelineを選択すると時系列にファイル・フォルダのアクセス・操作履歴が表示されます。

このデータから、どのファイルに、いつ、どのような操作が行われたのかを確認できます。

しかし、残念ながらここにも削除操作のログは出てきませんでした。

まとめ

・Windows用ツールだけあってインストールは非常に簡単

・動作は非常に重い(解析という作業上仕方のないことですが)

・今回検証したロジカルファイルの解析結果からは削除されたファイルが検出できなかった

証拠隠蔽のためにファイル削除を行うのは内部不正者の常套手段ですので、それを発見・復元できないと解析の意味が薄い気がします。

⇒解析対象ソースタイプとして、他に選択できるイメージファイル、ローカルディスクではできるのだろうか?

メモリフォレンジック等、他の手段で復元できるのだろうか?

次回以降の検証で確認予定

・アクセス・操作履歴に表示される時間が実際の表示管と誤差がある

Windowsが保持しているファイルシステムのタイムスタンプは世界標準時なので日本時間と誤差があることに注意が必要